Способы решения

Let’s Encrypt осведомлена о сложившейся ситуации. На данный момент она смогла решить проблему только для устройств на базе Android версий от 2.3.6 до 7.1. Однако решение носит временный характер – она получила кросс-подпись для нового промежуточного сертификата, действие которого прекратится в 2024 г. На все остальные устройства из перечисленных оно не распространяется.

Smart-системы стали драйвером продажи недвижимости

Интеграция

Также можно попытаться обновить прошивку устройства или установить более свежую ОС, если такая возможность присутствует. К примеру, для многих старых Android-смартфонов существуют кастомные прошивки на базе современных версий ОС.

Самый очевидный способ не лишиться интернета – это отказаться от использования устаревшего гаджета и заменить его актуальной моделью. четвертый способ подсказали специалисты портала Android Police. Они советуют использовать современную версию браузера Firefox, поскольку у него есть собственное хранилище актуальных корневых сертификатов.

Однако этот способ подойдет далеко не всем. Например, актуальная на 29 сентября 2021 г. версия Firefox для смартфонов поддерживала ОС Android не ниже версии 5.0 Nougat.

Как пользоваться браузером Тор, не нарушая гармонию в мире?

Вам уже должно быть известно, что браузер Тор — это на данный момент интернет-образователь, предоставляющий возможность анонимного серфинга сайтов в сети. Однако нужно понимать, что Интернет — это одновременно полезная, но в то же время и очень опасная штука.

В связи с этим, в Интернете как в Surface Web, так и в DarkNet нужно соблюдать ряд определенных правил для того, чтобы оставаться анонимным. Да и вы сами наверное понимаете, что одно только Tor Browser для этого недостаточно.

-

Правило №1. Перед выходом в DarkNet залепите свою камеру, отключите микрофон и динамик на вашем устройстве, и поверьте, это не шутка.

-

Правило №2. Ни под каким предлогом не отключаете расширение NoScript в браузере Тор, т. к. вас в таком случае могут взломать.

-

Правило №3. Ничего не скачивайте с onion-сайтов, если не хотите, чтобы ваше устройство было взломано, а данные кредитных карт похищены.

-

Правило №4. Ни в коем случае не запускайте анонимный интернет-образователь Тор с выключенным VPN/прокси и фаерволом.

Вообще, самый безопасный вариант использовать Тор — это и тогда никакой хакер или даже сотрудник правоохранительных органов попросту не сможет получить доступ к данной операционной системе. Ну, а пароли можно хранить в зашифрованном разделе с помощью VeraCrypt.

Ну и вы могли подумать, что я чокнулся на анонимности, однако это не так. К сожалению, обо всех типах вирусов и методах атак я не могу рассказать в одной статье, поэтому не стоит относиться к моим рекомендациям скептически.

Как избавиться от шпионских программ на телефоне Android

Поиск программ-шпионов на Андроид следует начинать с исследования своего телефона. В первую очередь необходимо пройтись по файловой системе Android. Для этого:

- Открыть пункт «Настройки».

- Выбрать подпункт «Приложения».

- Далее найти функцию «Запуск служб» или «Управление установленными программами».

- Выполнить поиск всех подозрительных файлов.

Как найти телефон по IMEI самостоятельно через интернет — Андроид

Проработанные программы для слежки чаще всего скрывают свои названия и маскируют их под наименования известных или установленных на телефоне приложений.

Не нужно самостоятельно удалять подозрительные файлы, так как они могут быть нужны операционной системе для корректной работы. Если человек обнаружил, по его мнению, вирус, то необходимо как можно скорее нести телефон в сервисный центр для подробной консультации и очистки Android. В крайнем случае можно выполнить восстановление телефона до заводских параметров. Это удалит все пользовательские данные и вирусы в том числе.

Важно! Если человека беспокоит разрядка аккумулятора, посторонние шумы или самостоятельные действия телефона, то желательно установить любой антивирус или сканер в операционную систему. Он поможет обнаруживать все посторонние и вредоносные программные продукты

Проверка сканером помогает обнаруживать вредоносное ПО

Ошибка: «Часы отстают (err_cert_date_invalid)» в Google Chrome

Из-за неверных настроек даты и времени на компьютере может появляться ошибка «Не защищено». Раньше так и было. Но сейчас я проверил, и появляется уже другое сообщение: «Часы отстают».

В любом случае, проверьте настройки даты и времени. Если настройки у вас сбились, то нажмите правой кнопкой мыши на часы и выберите «Настройка даты и времени». В Windows 10 это выглядит вот так:

Установите автоматическую настройку этих параметров, или задайте вручную.

Обновление: если дата и время установлены правильно

Так как время и дата были настроены правильно, то Сергей сначала изменил дату, после чего Хром начал выдавать сообщение «Часы отстают», и после установки правильной даты все заработало.

Установка клиента Tor

Доступ к скрытым сервисам Tor возможен только через связанные с Tor системы. Так же, как вам нужно запустить VPN для получения доступа к некоторому геоблокированному контенту, вам нужно будет запустить Tor для доступа к скрытым сервисам. К счастью, установка и запуск клиента Tor стали чрезвычайно простыми благодаря напряженной работе проекта Tor на протяжении многих лет..

Эта статья не о сквозной установке безопасного клиента Tor. Нам просто нужно запустить клиент Tor, чтобы перейти к созданию скрытого сервиса Tor. Поэтому, как только вы выполнили основные инструкции по установке клиента Tor, приведенные в этой статье, вы, возможно, захотите ознакомиться с рекомендациями проекта Tor по правильному использованию клиента Tor для поддержания анонимности..

Существует множество клиентов Tor для самых разных платформ. Дэйв Олбо сочиненное Руководство по использованию Tor для анонимного просмотра, содержащее довольно исчерпывающий список. В этой статье мы просто рассмотрим установку клиента Tor в трех больших операционных системах; Windows, macOS / OSX и Linux. Аналогично, скрытый сервис Tor может быть запущен в Windows или любой Unix-подобной системе, и я остановлюсь на базовой установке Linux.

Самый простой способ запустить клиент Tor в любой системе — это установить Tor Browser Bundle. Он содержит защищенную версию Firefox и создает прокси-сервер SOCKS5 на локальном хост-порту 9150, который могут использовать другие приложения, поддерживающие прокси-серверы, такие как SSH. Нам потребуется SSH с защитой от Tor, чтобы настроить наш скрытый сервис.

Как ошибка «Ваше подключение не защищено» выглядит в разных браузерах

Когда вы получите подобное сообщение об ошибке, оно приведет вас на новую страницу. Некоторые браузеры используют простые сообщения, в то время как другие используют коды и предупреждающие знаки.

Google Chrome

Когда вы получите данное сообщение об ошибке в Google Chrome, оно приведет вас на страницу под названием Ошибка конфиденциальности. На ней браузер покажет большой красный восклицательный знак и сообщение «Ваше подключение не защищено». Он предупредит вас, что злоумышленники могут попытаться украсть ваши пароли, сообщения или кредитные карты. Сообщение даст вам возможность вернуться на предыдущую страницу, перейти к дополнительным настройкам или попытаться продолжить работу на сайте.

Кроме того, страница будет иметь код ошибки. Вот некоторые из наиболее распространенных:

- NET::ERR_CERT_COMMON_NAME_INVALID

- NET::ERR_CERT_AUTHORITY_INVALID NTE::ERR_CERTIFICATE_TRANSPARENCY_REQUIRED

- NET::ERR_CERT_DATE_INVALID

- NET::ERR_CERT_WEAK_SIGNATURE_ALGORITHM

- ERR_CERT_SYMANTEC_LEGACY

- SSL certificate error

- ERR_SSL_VERSION_OR_CIPHER_MISMATCH.

Mozilla Firefox

В Mozilla Firefox данное сообщение выглядит аналогично, но звучит несколько иначе: «Ваше подключение не безопасно». В нем сообщается, что владелец сайта неправильно его настроил. Также у вас есть возможность вернуться назад или перейти к дополнительным настройкам.

Наиболее распространенные коды ошибок, которые вы можете увидеть в Firefox:

- SEC_ERROR_EXPIRED_CERTIFICATE

- SEC_ERROR_EXPIRED_ISSUER_CERTIFICATE

- SEC_ERROR_UNKNOWN_ISSUER.

- SEC_ERROR_OCSP_INVALID_SIGNING_CERT

- MOZILLA_PKIX_ERROR_MITM_DETECTED

- MOZILLA_PKIX_ERROR_ADDITIONAL_POLICY_CONSTRAINT_FAILED

- SSL_ERROR_BAD_CERT_DOMAIN

- ERROR_SELF_SIGNED_CERT

Safari

Если вы – пользователь браузера Safari, то вы получите сообщение на новой странице с фразой о том, что данное соединение не является защищенным, и что открываемый веб-сайт может выдавать себя за тот сайт, к которому вы хотели бы получить доступ, чтобы украсть вашу личную или финансовую информацию.

Microsoft Edge

Если вы используете Microsoft Edge, то вы увидите сообщение, которое выглядит почти идентично сообщению Google Chrome с восклицательным знаком и сообщением “Ваше подключение не защищено». Если сертификат не соответствует домену, к которому вы пытаетесь подключиться, то вы увидите тот же код.

Наиболее распространенные коды ошибок, которые вы можете увидеть в Microsoft Edge:

- NET::ERR_CERT_COMMON_NAME_INVALID

- DLG_FLAGS_INVALID_CA

- DLG_FLAGS_SEC_CERT_CN_INVALID

- Error Code: 0

DNS-сервисы

Несмотря на столь широкий выбор способов, их использование может не принести желаемого результата, так как блокировка некоторых ресурсов может осуществляться за счет настроек DNS. В таких случаях, чтобы зайти на заблокированный сайт, потребуется воспользоваться DNS-сервисами. Принцип их работы заключается в перенаправлении трафика через туннель таким образом, чтобы сайт его распознавал как трафик определенной страны.

Преимущества DNS-сервиса заключаются в:

- наличии стабильного соединения;

- высоком уровне безопасности;

- отсутствии ограничений;

- высокой скорости работы в сети Интернет.

Более того данный метод позволяет смотреть заблокированные сайты на всех устройствах, подключенных к сети, независимо от используемой операционной системы.

Для обеспечения вашей безопасности и конфиденциальности мы рекомендуем всегда использовать VPN для ПК

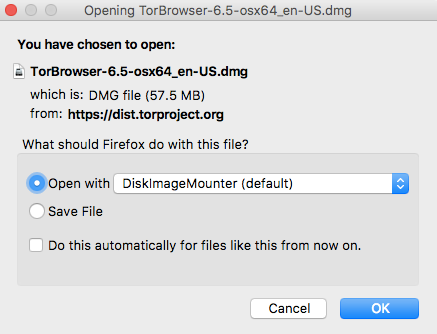

Установка браузера Tor для macOS / OSX

Чтобы установить клиент Tor на macOS / OSX, посетите страницу загрузки реального проекта Tor и выберите опцию Tor Browser для Mac.

Вам будет предложено открыть файл изображения и переместить его в папку приложений:

После этого вы сможете найти приложение Tor Browser на панели запуска. Процесс первого запуска проведет вас через тот же мастер мостов и прокси, что и в версии для Windows. Как только вы закончите это правильно, нажмите кнопку Подключиться. Запустится браузер Tor. Нажмите на ссылку Test Tor Network Settings, чтобы убедиться, что она работает правильно и показывает какой-то другой IP-адрес..

Как правильно настроить мосты и прокси в Tor Browser?

Ох, если бы мне кто-нибудь раньше объяснил о пользе мостов и прокси, я бы все равно их не использовал. Почему? Ну, по тому, что я использую OpenDNS, YogaDNS и VPN. Однако для кого-то из вас настройка тех же программ, что и у меня может оказаться трудной задачей, поэтому их мы рассматривать не будем.

В связи с этим, давайте для начала по быстрому настроим мосты в браузере Тор, на реальном примере подберем какой-нибудь бесплатный прокси-сервер, а также настроим его и затем протестируем с помощью какого-нибудь сервиса.

4.1. Быстрая настройка мостов в браузере Тор

Мосты — это анонимные узлы, скрывающие от провайдера информацию о хосте. Проще говоря, если провайдер заблокировал IP того или иного сайта, на который вы хотите зайти — нужно включить мосты. Они вводят в заблуждение фильтры провайдера, а тот в свою очередь пропускает необходимые узлы.

И у вас соответственно созрел логически вопрос, — где взять эти мосты и куда их нужно вводить? Несмотря на обилие интересующих нас онлайн-сервисов, мы будем использовать исключительно официальные ресурсы Tor Project.

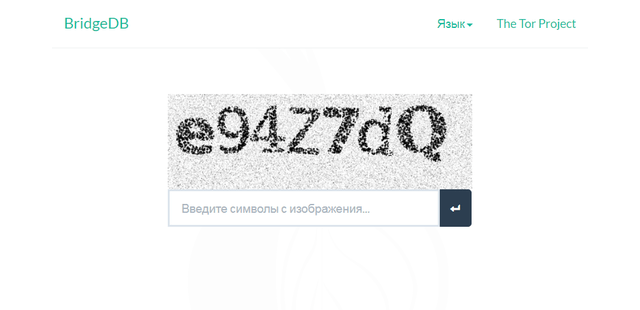

Для настройки мостов выполните следующие шаги:

Шаг 1. Перейдите по этой ссылке и затем разгадайте капчу. После этого перед вами появится IP-адреса и ключи, которые нужно скопировать в буфер обмена.

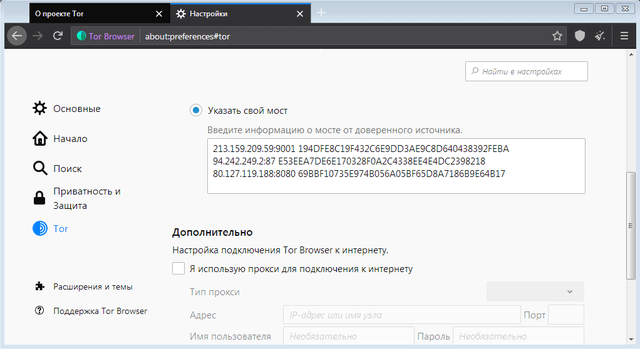

Шаг 2. Открываем в браузере Тор «Настройки» → «Tor» → «Указать свой мост» и затем прописываем туда, полученные ранее мосты.

Обратите внимание на то, что мосты нужно только вставить и Tor Browser сам все сохранит, поэтому не стоит искать в недоумение ту самую волшебную кнопку. Ну, а для того, чтобы изменения вступили в силу — вам нужно сначала закрыть браузер, а потом снова его запустить и тогда все будет корректно работать

Думаю с тем, как настроить мосты в Tor Browser мы уже разобрались и всем все понятно, поэтому далее переходим к второй части данного раздела. Сейчас я расскажу вам о том, как правильно настроить прокси в браузере Тор.

4.2. Настройка прокси в Tor Browser от А до Я

Прокси — промежуточный сервер, выполняющий роль посредника между пользователем и целевым сервером. С помощью прокси можно как выполнять, так и принимать запросы к сетевым службам, а также получать ответы. То есть, все запросы к сайтам выполняются не через ваш IP, а через IP сервера.

Типы прокси бывают разные, как и протоколы, с которыми они могут работать. Однако сейчас на этом можете не заморачиваться, т. к. это уже совсем другая тема, которая больше интересуют сетевых администраторов, а не нас с вами.

Для настройки прокси выполните следующие шаги:

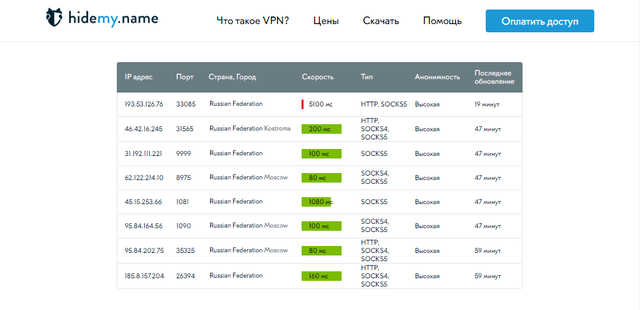

Шаг 1. Перейдите по этой ссылке, затем выберите тип прокси, желательно SOCKS5, а также страну, в которой расположены сервера и уровень защиты. Ну, а после того, как все сделаете — нажмите на кнопку «Показать».

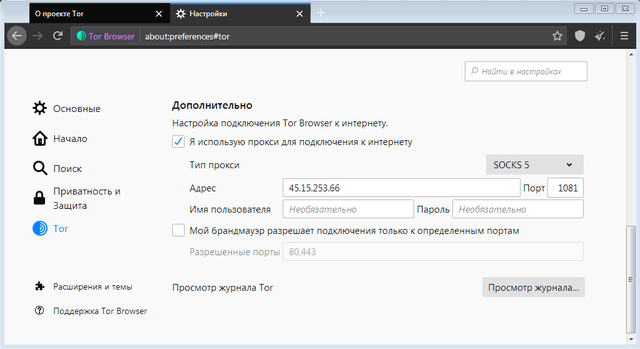

Шаг 2. Открываем в браузере Тор «Настройки» → «Tor» → «Дополнительно», поставьте галочку в «Я использую прокси для подключения к Интернету» и затем выберите тип SOCKS5. Ну и не забудьте прописать IP-адрес и порт.

Но сразу предупреждаю, я не уверен, что этим бесплатным прокси-серверам можно доверять. По этой причине рекомендую использовать VPN, а не прокси, но если вам нужен именно прокси, то тогда лучше приобретите какой-нибудь VPS. Ну, а на нем уже можно будет настроить собственный прокси.

Распределение доверия

VPN. Здесь для распределения доверия можно одновременно пользоваться сразу несколькими сервисами VPN. Например, первый установить на маршрутизатор, а другой в операционной системе компьютера. Два или больше серверов VPN можно объединить с применением виртуальных машин. Впрочем, большинство людей таким объединением не занимаются и пользуются одним сервисом. Вся ответственность ложится на провайдера VPN.

Чтобы повысить свою анонимность в интернете при помощи VPN, можно дополнительно сделать следующее:

- Создавайте сети VPN и распределяйте доверие среди разных сервисов VPN. В таком случае первый сервис VPN может видеть ваш настоящий IP-адрес, а второй может видеть ваш трафик. Ни у одного из сервисов не будет полного доступа к вашей информации.

- Платите за VPN анонимно, чтобы не оставлять денежных следов. Можно использовать криптовалюты или купленные за наличные подарочные карты. Однако, необходимость оплачивать VPN анонимно можно считать преувеличенной. Это не оказывает никакого влияния на эффективность, безопасность и шифрование VPN, даже если злоумышленники будут знать, каким именно сервисом VPN вы пользуетесь.

- Используйте только те сервисы VPN, которые точно не ведут записей.

Tor. Проблема этой сети в том, что она представляет собой целую экосистему, которой вы должны доверять. Вся экосистема в целом может стать уязвимым местом. Даже если перенаправлять трафик через разные ретрансляторы, вы по-прежнему доверяете той же системе. Она оправдывает это доверие не всегда.

Основная система, которая занимается управлением кодовой базой, ретрансляторами и сервисами, должна пользоваться доверием пользователей Tor. Также необходима уверенность в том, то операторы ретрансляторов вашего трафика будут вести честную игру, что не всегда так.

К сожалению, не существует какого-то механизма проверки операторов ретрансляторов. В результате могут создаваться вредоносные и отслеживающие узлы.

Победитель по доверию: VPN

Универсальность

В данном случае необходимо рассмотреть возможность адаптации использования сервисов для разных задач.

VPN. Можно применять по-разному, не только для шифрования трафика на компьютере.

- В большинстве операционных систем VPN встроен и может поддерживать протоколы IPSec или WireGuard.

- VPN может использоваться на мобильных устройствах с разными протоколами, адаптированными для непостоянной связи. WireGuard отлично подходит для мобильных устройств.

- VPN может предлагать разные функциональные возможности. Например, в некоторых есть встроенная блокировка рекламы. В качестве примеров можно назвать сервисы CyberGhost и NordVPN.

- Существуют разные протоколы VPN для разных вариантов применения. Постоянно разрабатываются новые.

Tor. Здесь универсальность не такая высокая, хотя некоторые настройки могут расширить её.

Сеть Tor не встроена в операционные системы, такие как Windows, Mac OS, Android или iOS, но она есть в Linux и некоторых других.

Победитель по универсальности: VPN

Насколько безопасен Tor Browser?

Безусловно, Tor обеспечивает гораздо более высокий уровень анонимности, чем обычный веб-браузер, однако назвать его на 100% безопасным решением нельзя. Ваше местоположение будет скрыто, ваш трафик невозможно будет отследить, однако кое-кто все равно сможет, пусть даже частично, получить доступ к вашей истории просмотров.

Волонтеры, поддерживающие серверы-узлы сети, через которые проходит трафик, анонимны. Иными словами, вы никогда не узнаете, кому на самом деле принадлежит такой сервер. В общем-то, это не проблема, так как все эти серверы видят лишь расположение прошлого и следующих реле в цепочках… все, кроме последнего, выходного узла.

Именно выходной узел снимает последний слой шифрования с трафика. Конечно, никто не узнает ваше реальное местоположение или исходный IP-адрес, однако администраторы выходных узлов могут отслеживать действия пользователей, обращающихся к незащищенным сайтам. Чтобы защититься от этого, нужно использовать подключение к VPN через Tor.

Помните: даже при работе в Tor Browser необходимо проявлять осторожность, чтобы случайно не предоставить ваши личные данные (имя, почтовый адрес, другие данные) посторонним

Как пользоваться браузером Тор, не нарушая гармонию в мире?

Вам уже должно быть известно, что браузер Тор — это на данный момент самый безопасный интернет-образователь, предоставляющий возможность анонимного серфинга сайтов в сети. Однако нужно понимать, что Интернет — это одновременно полезная, но в то же время и очень опасная штука.

В связи с этим, в Интернете как в Surface Web, так и в DarkNet нужно соблюдать ряд определенных правил для того, чтобы оставаться анонимным. Да и вы сами наверное понимаете, что одно только Tor Browser для этого недостаточно.

-

Правило №1. Перед выходом в DarkNet залепите свою камеру, отключите микрофон и динамик на вашем устройстве, и поверьте, это не шутка.

-

Правило №2. Ни под каким предлогом не отключаете расширение NoScript в браузере Тор, т. к. вас в таком случае могут взломать.

-

Правило №3. Ничего не скачивайте с onion-сайтов, если не хотите, чтобы ваше устройство было взломано, а данные кредитных карт похищены.

-

Правило №4. Ни в коем случае не запускайте анонимный интернет-образователь Тор с выключенным VPN/прокси и фаерволом.

-

Правило №5. Используйте ТОЛЬКО УНИКАЛЬНЫЕ логины, имена, -адреса и пароли, если не хотите, чтобы вас легко можно было пробить.

Вообще, самый безопасный вариант использовать Тор — это установить Tails OS на флешку и тогда никакой хакер или даже сотрудник правоохранительных органов попросту не сможет получить доступ к данной операционной системе. Ну, а пароли можно хранить в зашифрованном разделе с помощью VeraCrypt.

Ну и вы могли подумать, что я чокнулся на анонимности, однако это не так. К сожалению, обо всех типах вирусов и методах атак я не могу рассказать в одной статье, поэтому не стоит относиться к моим рекомендациям скептически.

Браузеры с интегрированным VPN-сервисом

Если предыдущие действия вызывают у вас сложности, можно использовать более простой вариант обхода региональных ограничений – браузеры со встроенным VPN. В отличие от предыдущего решения они существенно ограничивают скорость работы в сети Интернет, однако при этом обеспечивают достаточно стабильное соединение.

К числу самых популярных Интернет-обозревателей, через которые производится разблокировка сайтов, относятся:

- Opera;

- Epic Browser;

- Globus VPN Browser;

- Tenta VPN Browser.

Некоторые из них также возможно использовать для обхода региональных ограничений на смартфонах, использующих для работы ОС iOS или Android.

Безопасное общение

Одна из главных функций интернета в современном обществе — общение. Люди не только вводят личные данные на сайтах, но и взаимодействуют с другими пользователями: обмениваются информацией, ведут переписку, заводят друзей.

И здесь пользователя подстерегают новые опасности — травля в сети, мошенничество или угроза личной безопасности.

Кибербуллинг

Травля по интернету — это угрозы и оскорбления от агрессивно настроенных пользователей в адрес другого пользователя. Заниматься кибербуллингом в ваш адрес может один или несколько человек. Чтобы не пострадать от подобной травли, соблюдайте несколько правил:

- Не отвечайте на агрессивные сообщения — обидчики только и ждут вашей ответной реакции.

- Занесите пользователей в чёрный список.

- Сообщите о происходящем технической поддержке социальной сети. Вам помогут заблокировать пользователя или же написать на него жалобу.

- Делайте скриншоты переписки, содержащей оскорбления и угрозы, чтобы в случае необходимости использовать её как доказательство травли против вас. На скриншотах должен быть виден текст сообщения и имя отправителя. Не полагайтесь на хранение переписки — в некоторых соцсетях и мессенджерах можно удалить отправленные сообщения.

- Сообщите о происходящем взрослым. Если угрозы направлены на жизнь и здоровье, то имеет смысл обратиться в правоохранительные органы.

Онлайн-груминг

Грумингом называют различные виды мошенничества в сети, когда преступники обманом втираются в доверие к пользователям и получают от них личные данные или деньги за несуществующие товары и услуги. Часто мошенники пользуются уже взломанными аккаунтами пользователей для рассылки сообщений по списку контактов.

Если ваш друг или знакомый присылает сообщение с просьбой перечислить ему денег на банковскую карту, обязательно уточните у него другим способом (лично, по телефону или в другой социальной сети или мессенджере), что это действительно он.

Мошенники расспрашивают пользователей, особенно детей и подростков, о финансовом положении семьи, о работе родителей, о поездках и других перемещениях, выясняют адреса, телефоны, номера машин. Вся эта информация может быть использована для совершения преступления.

Для защиты от интернет-мошенничества соблюдайте несколько правил:

- Регистрируясь в социальной сети, закрывайте свой аккаунт от посторонних, а посты с личной информацией публикуйте в режиме «для друзей».

- Ограничьте контакты в сети с незнакомыми людьми. Никогда не сообщайте им личных данных. Если незнакомый человек хочет встретиться лично, сообщите об этом родителям. Ни в коем случае не ходите на такие встречи в одиночестве.

- Не публикуйте в открытом доступе личные данные: адрес, номера документов, банковских карт, билетов и так далее.

- Не переходите по подозрительным ссылкам, даже если получили их по почте или в сообщении от знакомого пользователя.

- Не скачивайте файлы на подозрительных или ненадёжных сайтах.

ЧаВо

Можно ли назвать Tor Browser на 100% безопасным?

Tor обеспечит вам анонимность, но не 100% защиту, увы. В его системе есть несколько уязвимостей, которые в теории могут привести к утечке вашего IP-адреса и других данных посторонним, да и сам факт использования Tor тоже станет известен. К счастью, всего этого можно избежать, используя Tor вместе с VPN. Я рекомендую ExpressVPN, так как этот сервис отлично работает с Tor и обеспечивает отличные подключения.

Бесплатен ли Tor Browser?

Да, Также вы можете распространять его без особого разрешения, если будете соблюдать лицензионное соглашение от Tor Project. Tor частично финансируется правительством США, а вот его серверы поддерживаются целиком и полностью энтузиастами.

Как установить Tor?

Чтобы установить Tor, вам нужно открыть сайт проекта Tor и загрузить актуальную версию программы для вашей ОС. В настоящий момент доступны версии для Windows, OS X, Linux и Android. Процесс установки не будет отличаться от установки любой другой программы.

Можно ли отследить действия в Tor?

Как правило, сложная система случайных реле, используемая в Tor, сделает практически невозможным такую задачу. Впрочем, здесь есть ряд уязвимостей, из-за которых вы можете стать жертвой утечки IP-адреса или дать другим людям понять, что вы используете Tor. Чтобы защититься от подобных угроз, используйте VPN вместе с Tor.

Можно ли установить Tor Browser на мобильное устройство?

Вы можете загрузить версию Tor Browser для мобильных устройств под управлением ОС Android. Если вы владеете устройством под управлением ОС iOS, вам потребуется загрузить приложение Onion Browser. Это не полный аналог, однако его рекомендуют сами разработчики Tor.

Почему сеть Tor такая медленная?

Если вы хотите добиться максимальной защиты, анонимности и приватности, то вам следует постоянно использовать VPN вместе с Tor. Это окружит вас сразу несколькими уровнями защиты и снизить вероятность столкнуться с опасными выходными узлами или другими посторонними, отслеживающими ваше местоположение. Также это не даст другим людям узнать, что вы используете Tor. Вот наш список лучших VPN-сервисов для Tor.

Безопасно ли использовать Tor без VPN?

Сама по себе сеть Tor очень безопасна, она обеспечивает высокий уровень анонимности. Но, разумеется, назвать ее совершенной нельзя

Работая в Tor, вы можете столкнуться с рядом уязвимостей, если не будете соблюдать разумные меры предосторожности. В ряде случаев посторонние смогут узнать ваш исходный IP-адрес и подтвердить сам факт подключения к Tor (хотя и не смогут узнать, чем именно вы занимаетесь)

Всего этого можно с легкостью избежать, используя VPN-сервисы, которые устраняют основные уязвимости Tor. ExpressVPN может предложить вам надежную защиту и строгую гарантию отсутствия каких-либо логов и журналов. Такой сервис оставит вас полностью невидимыми и защитит на уровне, который используют военные.

Что такое глубокий интернет?

Это все сайты, которые нельзя найти через поисковые системы. Сюда, в частности, входят сайты Дарквеба. Впрочем, к глубокому интернету также относятся внутренние сети компаний, базы данных, банковские онлайн-платформы и не только. Правило простое: если для доступа к ресурсу нужна авторизация, то это сайт из глубокого интернета.

Что такое Дарквеб?

Дарквеб — это особая часть Сети, сайты которой нельзя найти через Google и открыть через обычный браузер. Для работы с ними вам понадобится Tor. Сюда относят так называемые «луковые сайты» (.onion) — сайты, у которых нет привычных URL. У многих организаций и компаний есть собственные сайты в Дарквебе, что позволяет им гарантировать пользователям анонимность и защиту от цензуры. Подробнее про Дарквеб можно узнать здесь.

Есть ли какие-либо альтернативы для Tor?

У Tor Browser есть несколько альтернатив — например, Freenet и Invisible Internet Project (I2P). Они построены по аналогичным принципам и обеспечивают своим пользователям анонимность, однако не открывают доступ к.onion-сайтам. Если вы хотите получить уверенный и безопасный доступ к Дарквебу, то используйте Tor вместе с VPN. Такой способ подключения обеспечит вас максимум защиты и приватности, а также скроет ваши действия от шпионов, хакеров, интернет-провайдера и даже правительства.

Как правильно настроить мосты и прокси в Tor Browser?

Ох, если бы мне кто-нибудь раньше объяснил о пользе мостов и прокси, я бы все равно их не использовал. Почему? Ну, по тому, что я использую OpenDNS, YogaDNS и VPN. Однако для кого-то из вас настройка тех же программ, что и у меня может оказаться трудной задачей, поэтому их мы рассматривать не будем.

В связи с этим, давайте для начала по быстрому настроим мосты в браузере Тор, на реальном примере подберем какой-нибудь бесплатный прокси-сервер, а также настроим его и затем протестируем с помощью какого-нибудь сервиса.

4.1. Быстрая настройка мостов в браузере Тор

Мосты — это анонимные узлы, скрывающие от провайдера информацию о хосте. Проще говоря, если провайдер заблокировал IP того или иного сайта, на который вы хотите зайти — нужно включить мосты. Они вводят в заблуждение фильтры провайдера, а тот в свою очередь пропускает необходимые узлы.

И у вас соответственно созрел логически вопрос, — Несмотря на обилие интересующих нас онлайн-сервисов, мы будем использовать исключительно официальные ресурсы Tor Project.

Для настройки мостов выполните следующие шаги:

Шаг 1. Перейдите по этой ссылке и затем разгадайте капчу. После этого перед вами появится IP-адреса и ключи, которые нужно скопировать в буфер обмена.

Шаг 2. Открываем в браузере Тор «Настройки» → «Tor» → «Указать свой мост» и затем прописываем туда, полученные ранее мосты.

Обратите внимание на то, что мосты нужно только вставить и Tor Browser сам все сохранит, поэтому не стоит искать в недоумение ту самую волшебную кнопку. Ну, а для того, чтобы изменения вступили в силу — вам нужно сначала браузер, а потом снова его и тогда все будет корректно работать

Думаю с тем, как настроить мосты в Tor Browser мы уже разобрались и всем все понятно, поэтому далее переходим к второй части данного раздела. Сейчас я расскажу вам о том, как правильно настроить прокси в браузере Тор.

4.2. Настройка прокси в Tor Browser от А до Я

Прокси — промежуточный сервер, выполняющий роль посредника между пользователем и целевым сервером. С помощью прокси можно как выполнять, так и принимать запросы к сетевым службам, а также получать ответы. То есть, все запросы к сайтам выполняются не через ваш IP, а через IP сервера.

Типы прокси бывают разные, как и протоколы, с которыми они могут работать. Однако сейчас на этом можете не заморачиваться, т. к. это уже совсем другая тема, которая больше интересуют сетевых администраторов, а не нас с вами.

Для настройки прокси выполните следующие шаги:

Шаг 1. Перейдите по этой ссылке, затем выберите тип прокси, желательно SOCKS5, а также страну, в которой расположены сервера и уровень защиты. Ну, а после того, как все сделаете — нажмите на кнопку «Показать».

Шаг 2. Открываем в браузере Тор «Настройки» → «Tor» → «Дополнительно», поставьте галочку в «Я использую прокси для подключения к Интернету» и затем выберите тип SOCKS5. Ну и не забудьте прописать IP-адрес и порт.

Но сразу предупреждаю, я не уверен, что этим бесплатным прокси-серверам можно доверять. По этой причине , а не прокси, но если вам нужен именно прокси, то тогда лучше приобретите какой-нибудь VPS. Ну, а на нем уже можно будет настроить собственный прокси.

Браузер TOR и распределенные сети

Не менее эффективным и в то же время достаточно простым способом обхода блокировки является использование Tor Browser. Особенность данного программного обеспечения заключается в использовании распределенной сети, не позволяющей Интернет-ресурсу получить доступ к информации о пользователе или его текущем местоположении. Это обеспечивает не только возможность получить доступ к заблокированным сайтам, но и защиту используемого устройства от атак хакеров.

Данный метод является общедоступным и абсолютно бесплатным. Однако он имеет один существенный недостаток – значительное снижение скорости подключения.

Сравниваем VPN и Tor

Давайте проведем сравнительный анализ этих решений:

| Стоимость: | Бесплатно | Доступная по стоимости подписка, которую можно отменить в любой момент |

| Шифрование: | Да, только на выходном узле. | Да, сквозное шифрование. |

| Анонимность: | Да, но может быть выявлен сам факт использования Tor. | Да. |

| Прочие особенности: | Можно использовать вместе с Obfsproxy. | Зависит от сервиса:

Автоматическое экстренное отключение от сети, автоматическая защита Wi-Fi, защита от DNS-утечек, безлоговая политика, Obfsproxy и так далее. |

| Совместимость с устройствами | Windows, MacOS, Linux, Android. | Все платформы, в том числе роутеры. |

| Стримы: | Tor не подходит для стримов – скорость подключения слишком низкая. | Да – VPN идеально подходят для стримов. |

| Торренты: | На большинстве выходных узлов входящий и исходящий торрент-трафик блокируется. | Да, но зависит от сервиса. |

| Простота использования: | Установить браузер очень просто, но порой нужно изменить дополнительные настройки. | Очень просто, идеально подходит начинающим пользователям. |

| Скорость: | Медленная. | Очень высокая. |

Заключение

Как было сказано во вступлении, Tor и VPN являются инструментами для защиты конфиденциальности со своими достоинствами и недостатками. Выбирать один из этих вариантов нужно в зависимости от ваших потребностей.

Для большинства пользователей качественный сервис VPN будет лучшим выбором, поскольку он обеспечивает высокий уровень конфиденциальности и безопасности данных без заметной потери производительности. VPN легко использовать одновременно на множестве устройств на разных операционных системах с разными протоколами и настройками. Остаётся только найти надёжный сервис VPN со всеми необходимыми функциями и механизмами безопасности.

Сеть Tor может годится для некоторых сценариев применения, особенно если вы не готовы платить и вам нужен инструмент для решения определённых задач. Нужно только помнить, что в данном случае трафик шифруется только в браузере, а в остальных местах остаётся открытым.

Заключение

Прокси-сервер будет работать только через интернет браузер и только на web страницах. В отличии от этого, VPN работает со всем интернет соединением и через все приложения в системе. Учитывая все изложенные методы и при необходимости более тщательной анонимности в сети, если обнаружение активности является опасным для пользователя (например, журналист, политический блогер), то использование VPN через TOR является наилучшим вариантом для сохранения анонимности в сети. При этом вы сможете просматривать web-страницы абсолютно анонимно. Естественно, вам придется потратить некоторое количество денег, но результат будет стоить этого.

Но помните что не существует 100% анонимности в сети. Учитывайте, что в любой системе есть свои уязвимости и лазейки безопасности, через которые злоумышленники (в том числе и государственные) смогут получить доступ к цифровой информации. Также следует помнить, что нужно быть предельно осторожным при оставлении комментарий к записям в интернете. Лично я пользуюсь соединением VPN через TOR.

Источник www.blackmoreops.com